010-57298809

♦GB/T 20984-2007《信息安全技术信息安全风险评估规范》

♦GB/T 31509-2015《信息安全技术信息安全风险评估实施指南》

♦GB/Z 24364-2009《信息安全技术信息安全风险管理指南》

♦信息安全管理标准ISO17799(GB/T19716)、ISO27001

♦信息安全管理指南ISO13335(GB/T19715)

♦信息安全通用准则ISO 15408(GB/T18336)

♦系统安全工程能力成熟模型SSE-CMM

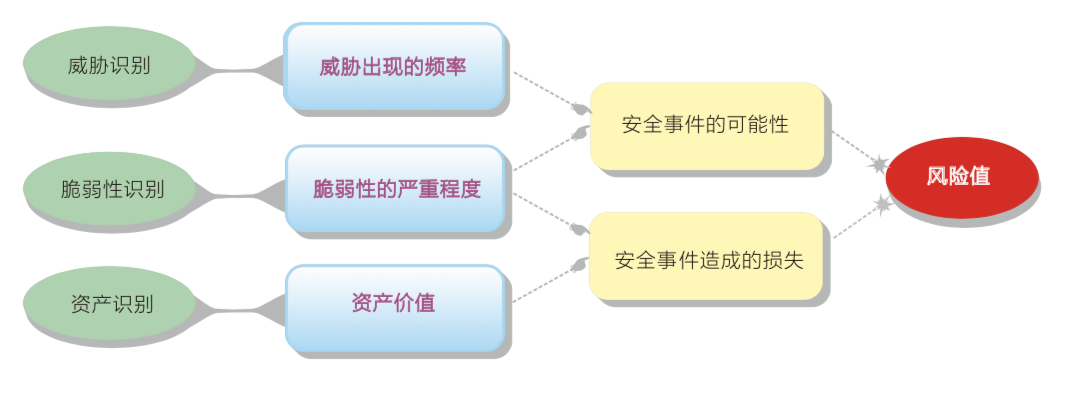

1. 对资产进行识别 ,并对资产的价值进行赋值。

2. 对威胁进行识别 ,描述威胁的属性 ,并对威胁出现的频率赋值。

3. 对脆弱性进行识别,并对具体资产的脆弱性的严重程度赋值。

4. 根据威胁及威胁利用脆弱性的难易程度判断安全事件发生的可能性。

5. 根据脆弱性的严重程度及安全事件所作用的资产的价值计算安全事件造成的损失。

6. 根据安全事件发生的可能性以及安全事件出现后的损失 ,计算安全事件一旦发生对组织的影响,即风险值。

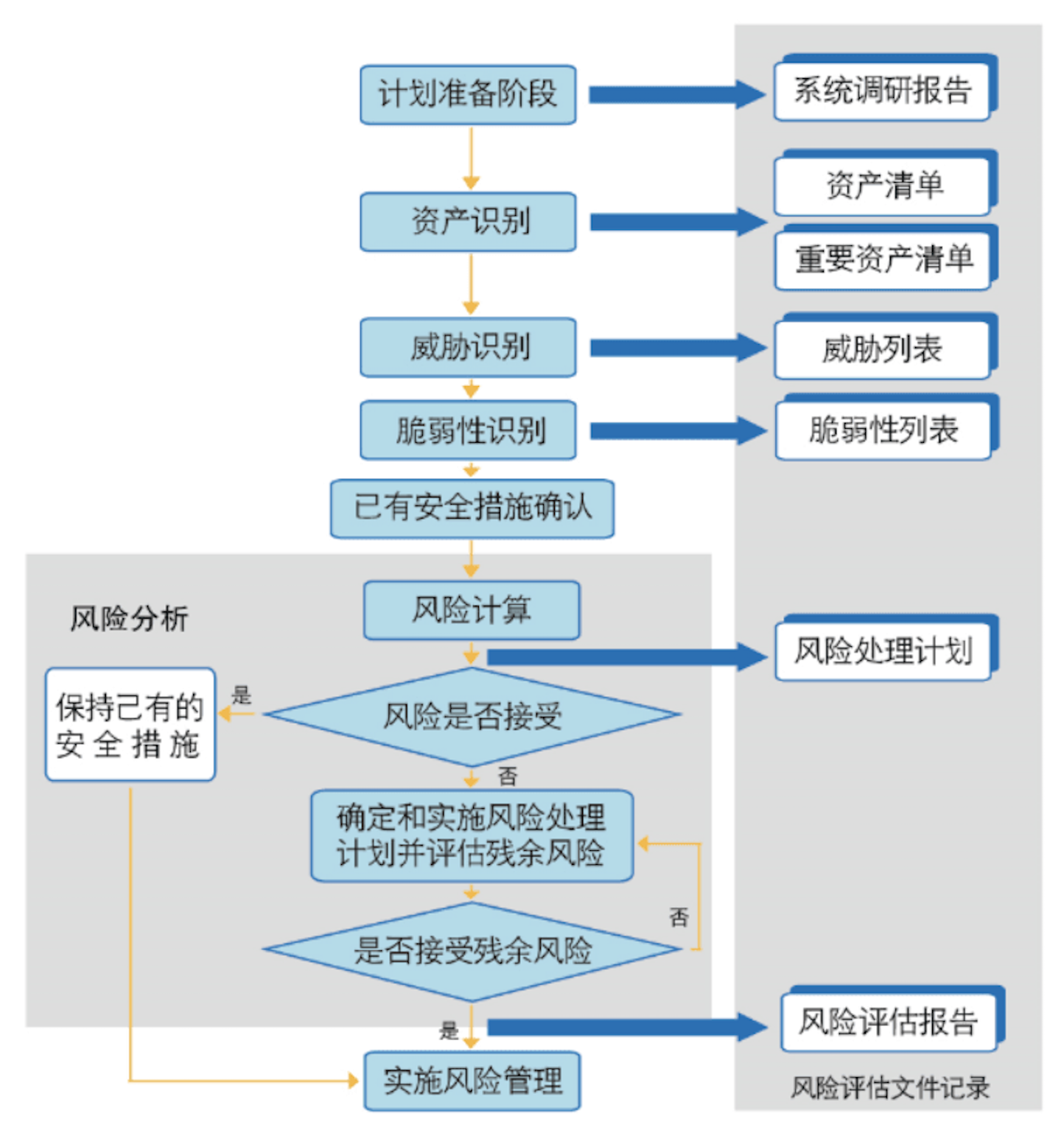

1.项目成员人、工具包、访谈表单、流程;

2.制定风险评估方案;

3.了解应用系统、主机、数据库、网络环境、安全设备、组织架构、管理制度等。

1.基线评估:对主机、网络设备、数据库、中间件(账户安全、访问控制、网络安全等27项);

2.应用评估:安全功能、日常维护(身份认证、访问权限控制、传输安全等12项);

3.渗透测试:业务系统、APP程序、微信小程序(信息泄露、注入漏洞、逻辑错误等15项)。

1.技术管理评估:物理环境、通信与操作管理、访问控制、系统开发与维护、业务连续性;

2.组织管理评估:安全策略、组织安全、资产分类与控制、人员安全、符合性。

1.列出在风险评估工作中,发现的重要资产分布、脆弱性分布及综合威胁分布;

2.详细描述安全风险现状及评估分析结果;

3.提出风险控制方案,为之后的加固整改提出合理化建议。

技术支持:悟安

Copyright © 2014-2020 北京旗云天下科技有限公司 版权所有

京公网安备 11011202000939号

京ICP备17058884号-1

京公网安备 11011202000939号

京ICP备17058884号-1